Capítulo 4 Criptografía Elíptica

Prácticamente nadie, fuera de sus departamentos de informática, puede explicar cómo funcionan las criptomonedas, y ese misterio crea un aura de exclusividad, da glamour al dinero nuevo, y llena a los devotos con celo revolucionario.―Shiller, R.

Premio ‘Nobel’ en Economía, 2013.

Desde la antigüedad, muchos artificios y procedimientos se han desarrollado con el fin de acelerar el proceso de codificación segura y su posterior decodificación. Estos dispositivos para cifrar, transcriben en guarismos, letras o símbolos —de acuerdo con una clave—, un mensaje o texto cuyo contenido se quiere proteger. La principal deficiencia de estos modelos (simétricos) mediante la compartición de clave, ha sido el compartimiento y mantenimiento de las claves utilizadas.

El principal impedimento para que otros puedan leer y entender la información contenida en un mensaje cifrado, ha sido la limitada capacidad humana para realizar las trasformaciones necesarias para obtener la clave utilizada para codificar el mensaje; en un tiempo adecuado pra que el requerimiento sea útil. La irrupción de las computadoras y sus potentes capacidades de cálculos, exigen la utilización de métodos cada vez más sofisticados, que garanticen la protección de lo secreto; entre ellos la protección, custodia y transferencia de los valores “modernos” (como el Bitcoin, o el Ethereum). Esos algoritmos están fundamentados en métodos asimétricos sobre tecnologías matemáticas, teniendo como base: una Curva Elíptica.

Infraestructura de clave pública: PKI.

En los algoritmos de claves asimétricas (también conocidos como de infraestructura de clave pública: PKI), cada usuario posee dos claves: una privada que solo él conoce y una pública que todos pueden conocer. Estos modelos garantizan que: con la tenencia de una clave, es imposible averiguar la otra. Si un mensaje es codificado con una clave, solo es posible descifrarlo con la otra; lo que implica que el descifrado satisfactorio es condición inequívoca de que fue cifrado con la pareja de la clave utilizada.

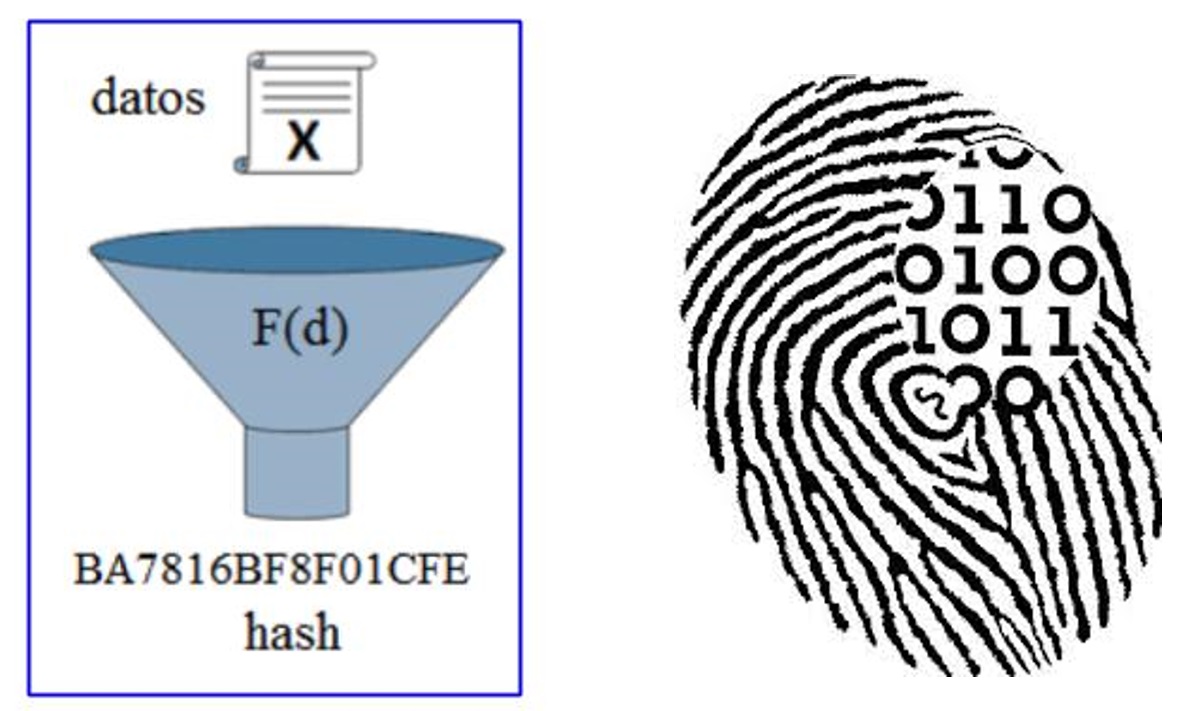

Esta infraestructura permite el uso de firmas digitales, lo que garantiza el origen de un mensaje y la no refutación del mismo por parte de su autor; normalmente esto se agiliza mediante una función hash.

La función hash.

Una función hash es una secuencia de operaciones unidireccionales, que convierte una cantidad arbitraria de datos en una representación alfanumérica única de longitud definida. Son algoritmos deterministas, de una sola vía, que garantizan salidas diversas (extraordinariamente distintas) si hubiere la más pequeña variación en la cadena o bloque de entrada; sin presentar algún patrón estadístico en sus resultados. Actúan como si su salida, fuera la “huella digital” del texto de entrada.