Sección 4.5 Límites del “cálculo elíptico”

Los cuerpos de Galois vienen como anillo al ‘dedo’ de las computadoras; que tienen límites bien definidos de memoria de trabajo y capacidad de cálculo; ellas trabajan con «matemáticas finitistas». Para los casos de la factorización de grandes números enteros y del logaritmo discreto (en ambos problemas inversos) … hasta ahora las computadoras (clásicas y cuánticas) se ‘funden’ cuando se pretende por “fuerza bruta” (ensayo y error recursivo) resolver los ‘grandes’ números que garantizan la fortaleza elíptica. Esas columnas matemáticas soportan la estructura de seguridad del monedero digital y de la cadena de bloques utilizadas por las criptomonedas; en cuerpos gigantescos, pero finitos, cuyos elementos son números enteros.

La creación de un protocolo con criptografía de curvas elípticas requiere, ante todo, una alta seguridad y una implementación cuidadosa.

La seguridad está estrechamente vinculada a la elección de una curva elíptica apropiada. Al principio, se recurrió al uso de curvas para las cuales el número de puntos era fácil computar; las llamadas curvas supersingular 1 . Pero luego fue evidente que estas curvas supersingulares poseen propiedades especiales que pueden ser explotadas para atacar sistemas criptográficos: mediante ataques de factorización y búsqueda exhaustiva. Ahora se evitan y se procura que el orden del grupo de puntos \(k\)-racionales tenga un factor primo de al menos 160 bits. Además, es necesario garantizar que este orden no entre en conflicto con la extensión del campo finito utilizado. Un número de bits más grande implica una clave privada más segura y resistente contra posibles intentos de descifrado mediante métodos de fuerza bruta.

¿Qué tan grande es \(2^{256}\text{;}\) muy cercano al número primo base de la curva elíptica SECP25k1?. No parece ser un número tan grande porque podemos expresarlo de manera sucinta, pero en realidad, es un número gigantesco. Aquí se presentan algunas escalas relativas:

\begin{equation*}

\begin{array}{|c|cc|}

\hline

Número \, de \, átomos \, en \, y \, sobre \, la \, Tierra & \approx 10^{50}

& \\

\hline

\,\,Número \, de \, átomos \, en \, el \, sistema \, solar & \approx 10^{57}

& \\

\hline

\,\,Número \, de \, átomos \, en \, la \, Vía \, Láctea & \approx 10^{68} &

\\

\hline

\,\,\,Número \, de \, átomos \, en \, el \, Universo & \approx 10^{80} & \\

\hline

2^{256} &\approx 10^{77} & \\

\hline

\end{array}

\end{equation*}

Un billón (\(10^{12}\)) de computadoras haciendo un billón de cálculos cada billonésimo (\(10^{-12}\)) de segundo durante un billón de años todavía es menos que \(10^{56}\) cálculos. Piensa en encontrar una clave privada de esta manera: hay tantas claves privadas posibles en Bitcoin como átomos en mil millones de galaxias [30].

La implementación eficiente de criptografía de curva elíptica requiere un software robusto capaz de realizar cálculos y operaciones aritméticas en campos finitos, así como algoritmos que gestionen las operaciones definidas por la Ley de Grupo. Para campos de la forma \(Z_p\) o \(F_{2^n}\text{,}\) existen algoritmos clásicos bien establecidos que abordan estos requisitos. En el caso de campos de potencia de dos, en soluciones de software, se puede emplear una base polinómica que genere los elementos del campo finito.

En la actualidad, la mayoría de los dispositivos hardware incorporan algoritmos criptográficos especializados que operan con matemáticas finitas. Los elementos de los puntos \(k\)-racionales pueden ser considerados como elementos de un campo de Galois con característica 2, lo que facilita las soluciones hardware. Este enfoque se conoce como Base Normal Óptima.

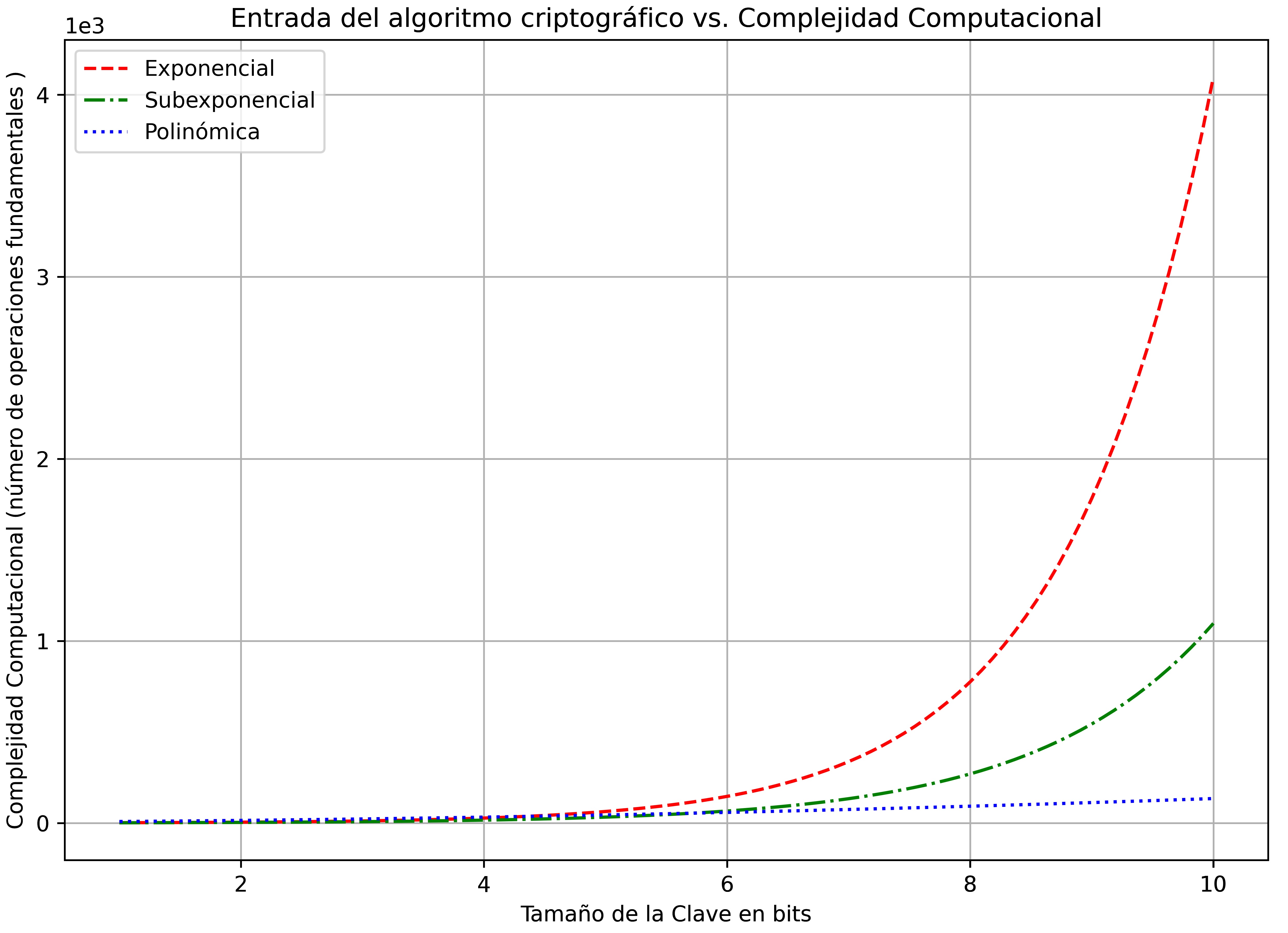

En comparación con soluciones criptográficas como RSA, cuyo reto se basa en factorizar números grandes en sus componentes primos, la criptografía de curva elíptica (ECDLP) basa su fortaleza en la multiplicación escalar. La diferencia clave entre estos enfoques radica principalmente en la longitud de la clave secreta. Se ha demostrado que el algoritmo RSA requiere usar claves de 1024 bit para ofrecer una seguridad comparable a la de los algoritmos con curvas elípticas; que solo requieren de 163 bits para ofrecer la misma seguridad. Igualmente, las claves RSA de 2048 bits, son equivalentes a claves de 210 bits usando curvas elípticas. Estas diferencias se atribuyen a la complejidad exponencial y subexponencial asociada con la factorización entera en RSA, en contraste con la eficiencia temporal polinómica de las operaciones de multiplicación escalar en curvas elípticas.

La definición de la multiplicación escalar en criptografía de curva elíptica destaca las características del grupo abeliano creado a partir del conjunto de puntos racionales de la curva elíptica y la operación de suma. Sin embargo, surge un desafío fundamental: el número de operaciones necesarias para la multiplicación escalar crece linealmente con el valor del escalar. En términos sencillos, a medida que el escalar aumenta, la operación se vuelve considerablemente más extensa [Figura 4.6].

No obstante, existe un enfoque estratégico que aprovecha la representación binaria del número escalar; que está relacionado con la noción de “base normal óptima” en el contexto de la multiplicación escalar en curvas elípticas. Este enfoque se basa en el hecho de que las operaciones de duplicación y suma tienen una complejidad de tiempo similar. La “base normal óptima” se refiere a la elección de un punto base que minimiza el costo computacional de las operaciones de duplicación y suma. La eficiencia de estas operaciones afecta directamente la eficiencia general del algoritmo de multiplicación escalar. Por lo tanto, en el contexto específico de la curva elíptica, al seleccionar un punto base de manera estratégica, se busca minimizar el tiempo de cálculo y mejorar el rendimiento del algoritmo.

La aplicabilidad de la criptografía con curvas elípticas se refleja en su capacidad para ser implementada en dispositivos con limitaciones de tamaño y poder de cómputo. Esta modalidad encuentra su utilidad en entornos donde se demanda alta velocidad de procesamiento, manejo eficiente de grandes volúmenes de transacciones, uso de memoria y almacenamiento restringidos, así como ancho de banda limitado para las comunicaciones. Esta arquitectura de hardware define la mayoría de los dispositivos presentes en nuestra vida cotidiana: sea en el hogar, la oficina, el vehículo, la industria o el laboratorio. Los matemáticos y sus curvas elípticas han contribuido significativamente a la creación de un nuevo paradigma tecnológico: han construido un mundo nuevo.

Por todo lo acá resumido, con toda seguridad, el título más adecuado para este libro debió ser: Base criptográfica de las monedas matemáticas; ya que dichos objetos dependen existencialmente solo de ellas.